🎯 Einleitung: Die Transparenz-Falle

Ein weit verbreiteter Mythos ist, dass Bitcoin “unsichtbar” oder “anonymes Geld” sei. In Wahrheit ist Bitcoin das transparenteste Finanznetzwerk, das jemals erschaffen wurde. Sie nutzen keinen Namen, aber ein digitales Pseudonym.

In einer Welt der zunehmenden digitalen Überwachung ist das Verständnis von Bitcoins Privatsphäre-Architektur entscheidend für Ihre finanzielle Freiheit. Dieser Guide erklärt das “Glashaus-Prinzip” der Blockchain, dekonstruiert die Methoden der Analysefirmen und zeigt Ihnen, wie Sie Ihre Souveränität durch technische Tools und korrektes Verhalten zurückgewinnen können.

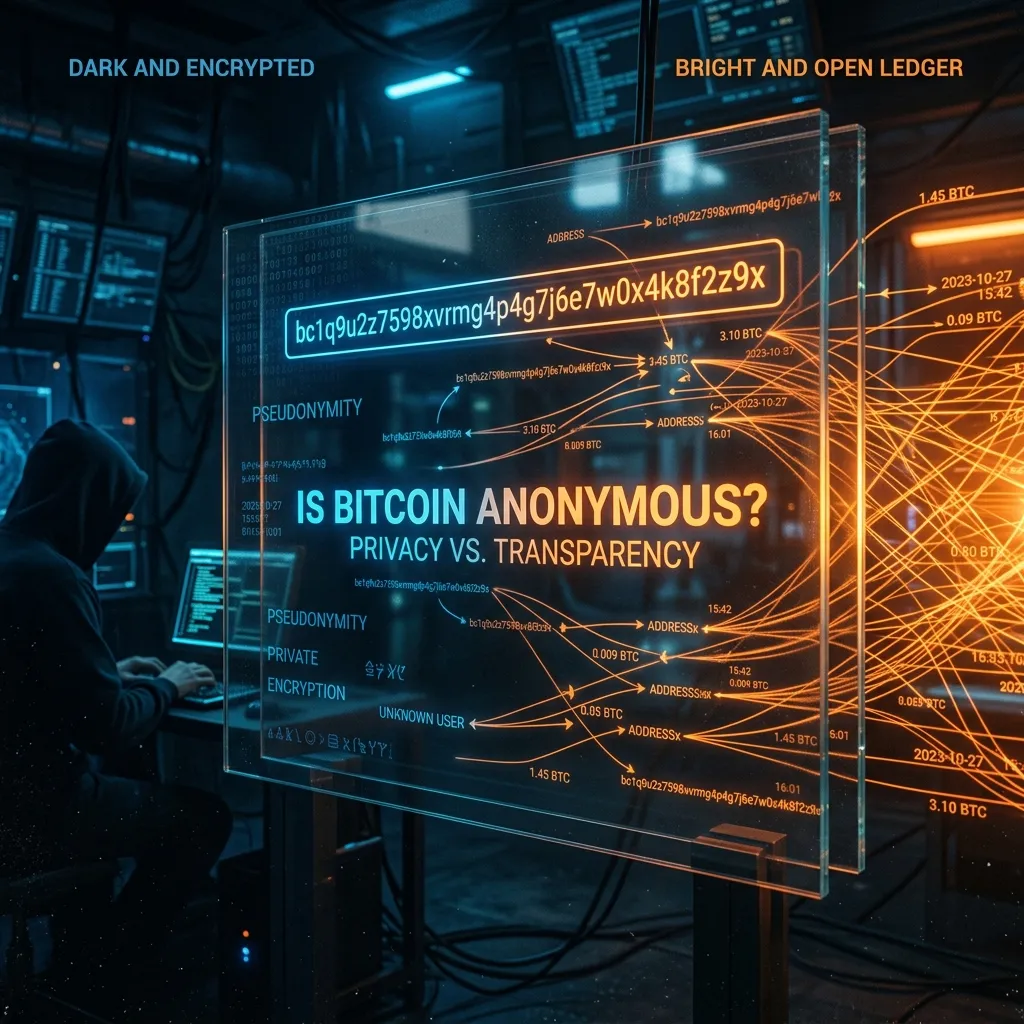

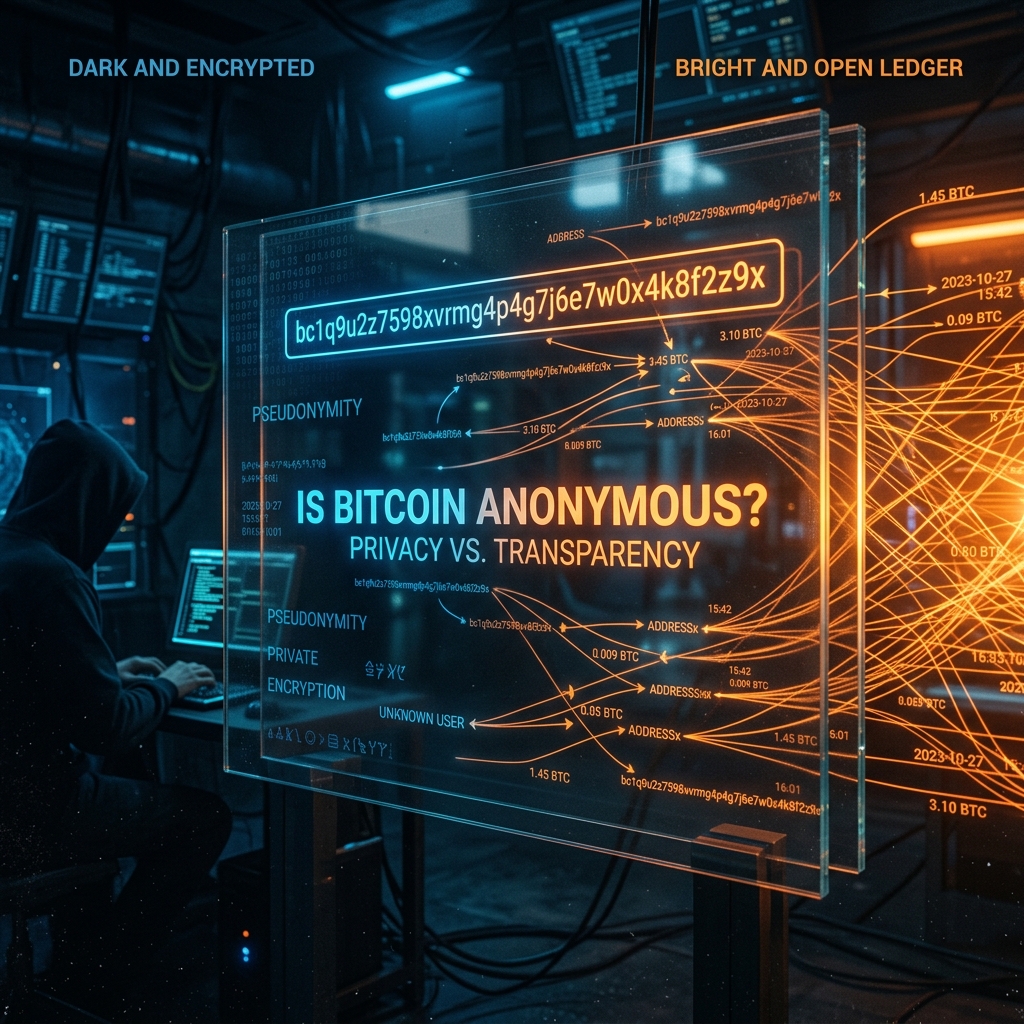

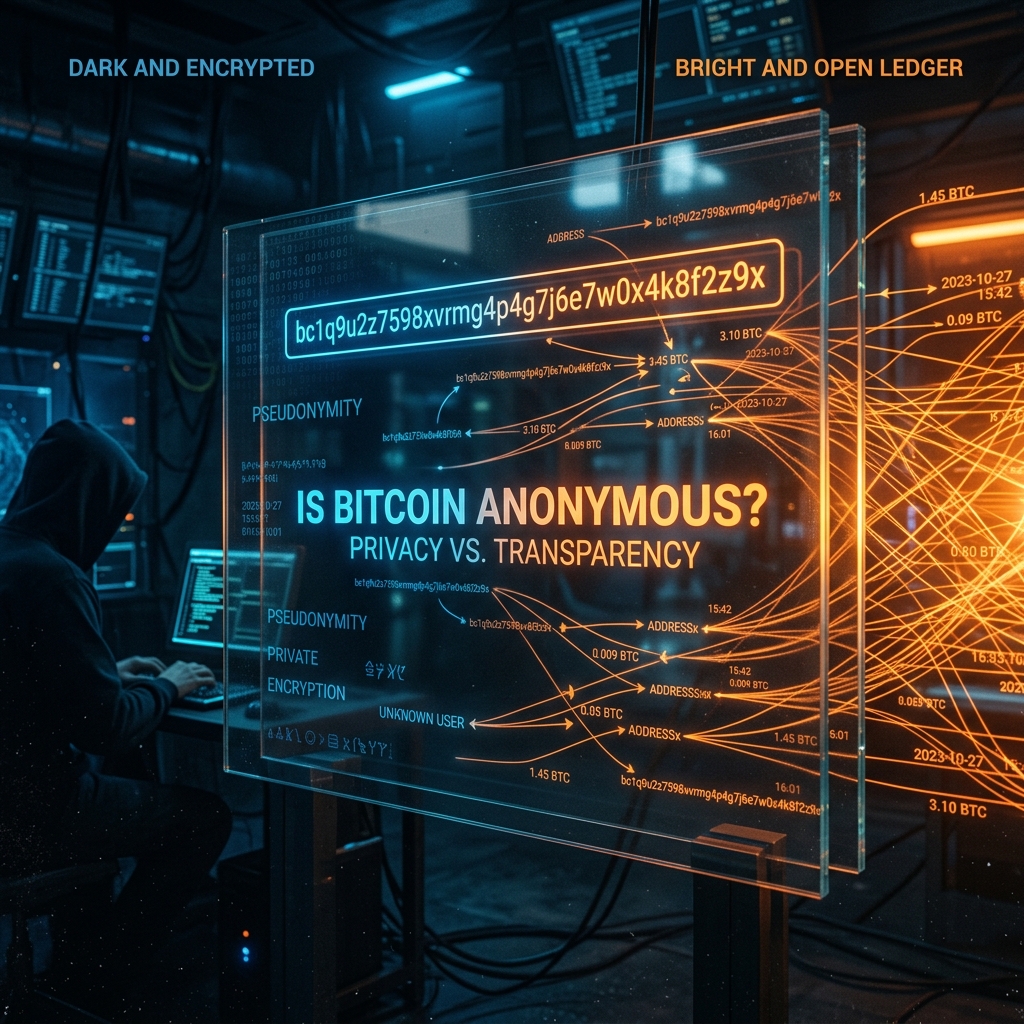

Sektion 1: Definition — Pseudonymität vs. Anonymität

Der Unterschied dazwischen, unsichtbar zu sein oder eine Maske zu tragen, ist fundamental für die Nutzung von Bitcoin.

Definition

Pseudonymität

Pseudonymität bedeutet, unter einer festen Kennung zu agieren, die nicht Ihr bürgerlicher Name ist. Auf der Blockchain ist Ihr ‘Name’ Ihre öffentliche Adresse. Solange niemand diese Adresse mit Ihrer realen Identität verknüpft, sind Sie privat. Sobald dieser Link jedoch besteht (der ‘Doxx’), liegen alle vergangenen und zukünftigen Transaktionen dieser Adresse offen.

Bitcoin wurde nicht für Anonymität gebaut, sondern für Prüfbarkeit (Auditability). Jeder kann das 21-Millionen-Limit prüfen, weil jeder jede Transaktion sehen kann. Echte Privatsphäre bei Bitcoin ist daher ein “Opt-In” Feature.

Sektion 2: Kernkonzept — Das Glashaus-Prinzip

Visualisierung der radikalen Transparenz des öffentlichen Kassenbuchs.

Sektion 3: Funktionsweise — Wie Daten leaken (Heuristiken)

Analysefirmen wie Chainalysis nutzen mathematische Annahmen, um die Pseudonymität zu durchbrechen.

Common Input Heuristic

Wenn Sie eine Zahlung senden, die zwei Adressen (Inputs) kombiniert, geht die Welt davon aus, dass beide Adressen derselben Person gehören. So entstehen riesige 'Clustermaps' Ihrer Wallets.

Change Address Identification

Analysten versuchen zu identifizieren, welche Adresse das 'Wechselgeld' erhalten hat. Die Adresse, die kein runder Betrag ist, gewinnt meist.

Der KYC-Anker

Wenn Sie Coins von einer Börse (mit Ausweis) abheben, kennt die Börse den Startpunkt Ihrer Kette. Jede weitere Bewegung dieser Coins kann nun zu Ihnen zurückverfolgt werden.

Netzwerk-Metadaten

Wer keine eigene Node über Tor nutzt, verrät seine IP-Adresse an den Node-Betreiber, was eine direkte Verbindung zwischen Krypto-Vermögen und Wohnort herstellt.

Sektion 4: Blockchain-Analyse 2026

Im Jahr 2026 ist die Analyse-Industrie hochmodern. Was wird getrackt?

Im Jahr 2026 ist die Analyse-Industrie hochmodern und nutzt fortschrittliches ‘Entity Tagging’, um Adressen von Börsen, Casinos oder Marktplätzen zu identifizieren. Durch die Analyse der ‘UTXO Proximity’ können Verbindungen basierend auf der zeitlichen Nähe von Blöcken geschätzt werden, während repetitive ‘Spending Patterns’ (wie regelmäßige Mietzahlungen) genutzt werden, um Nutzerprofile zu erstellen. Die einzige wirksame Prävention gegen diese Überwachung ist die konsequente Adress-Rotation und die Nutzung von Layer-2-Lösungen wie dem Lightning Network.

Sektion 5: Privatsphäre zurückgewinnen — CoinJoin & Lightning

Privatsphäre ist ein Muskel, den man durch Technik trainieren kann.

Das Lightning Network bietet 2026 die beste Balance: Zahlungen werden nicht dauerhaft auf der Blockchain gespeichert, was für alltägliche Ausgaben nahezu perfekte Privatsphäre ermöglicht.

Sektion 6: Verwandte Themen — Das Privatsphäre-Cluster

Souveränität erfordert ein tiefes Verständnis der Werkzeuge:

- Was ist eine Bitcoin Node? → Warum ein eigener Node die Basis für Privatsphäre ist.

- Public & Private Keys → Die kryptografische Identität.

- Das Lightning Network → Privatsphäre durch Layer-2.

- Beste Bitcoin Wallets → Wahl von Software mit Fokus auf Anonymität.

- Bitcoin rechtliche Lage → Warum Privatsphäre legal und notwendig ist.

Sektion 7: FAQ — Experten-Einblicke zur Anonymität

1. Ist Bitcoin für illegale Aktivitäten nützlich?

Ganz im Gegenteil. Da die Blockchain ein ewiges Gedächtnis hat, ist Bitcoin für Kriminelle ein Albtraum. Einmal identifiziert, liegen alle vorherigen Taten offen. Bargeld ist für illegale Zwecke weitaus effektiver als Bitcoin.

2. Was ist ‘Post-Mix Spending’?

Nach einem CoinJoin ist es entscheidend, die gemischten Coins nicht wieder mit ungemischten (identifizierbaren) Coins in einer Transaktion zu kombinieren (Merge). Wer dies tut, zerstört die gewonnene Anonymität sofort wieder.

3. Schützen Taproot-Adressen meine Privatsphäre?

Ja. Taproot (P2TR) lässt komplexe Multi-Sig-Transaktionen oder Lightning-Kanäle auf der Blockchain wie normale Standard-Transaktionen aussehen. Dies erhöht die ‘Privacy by Default’, da Beobachter den Typ der Transaktion nicht mehr eindeutig bestimmen können.

Sektion 8: Zusammenfassung — Privatsphäre ist eine Wahl

Im Jahr 2026 bleibt Bitcoin das ultimative Werkzeug für finanzielle Freiheit – aber nur, wenn man es richtig nutzt. Wer Bitcoin wie ein herkömmliches Bankkonto nutzt, macht sich gläserner als bei der Bank. Wer auf Eigenverwahrung, Tor, Lightning und CoinJoin setzt, nutzt das privateste Geld der Geschichte.

Privatsphäre bedeutet nicht Verstecken; es bedeutet die Macht, sich der Welt selektiv zu offenbaren.